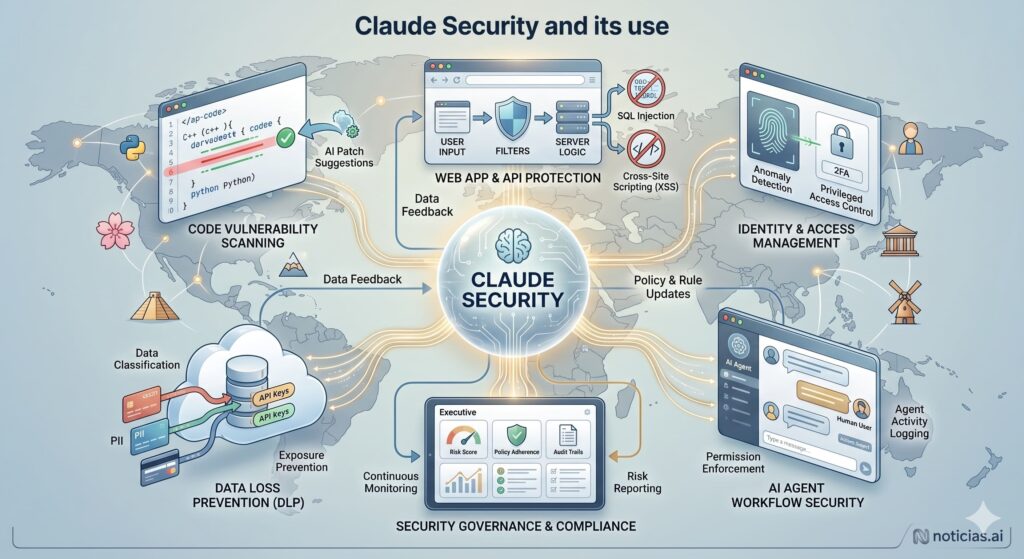

Claude Security représente l’une des évolutions les plus révélatrices de la direction que prend la cybersécurité logicielle : l’intégration d’outils d’Intelligence Artificielle capables d’analyser des référentiels complets, de suivre les flux de données entre fichiers, de détecter les vulnérabilités logiques et de proposer des correctifs pour revue par une équipe humaine. Anthropic a lancé cette fonctionnalité en bêta publique, mais avec une limitation importante : pour l’instant, elle n’est accessible qu’aux clients de Claude Enterprise.

Cette décision exclut de nombreux utilisateurs avancés travaillant seul, dans de petites entreprises ou au sein de équipes techniques sans accès à des contrats Enterprise. Ces profils, qui optent souvent pour des plans puissants comme Claude Max, pourraient grandement bénéficier d’un tel outil pour auditer leur code, examiner des projets internes ou renforcer leurs produits avant publication. La question légitime est donc : Quand Claude Security sera-t-il disponible pour les comptes Max ?

La réponse courte est qu’aucune date publique n’a encore été annoncée. Anthropic a confirmé que Claude Security est accessible en bêta publique pour les clients Enterprise. Plusieurs sources spécialisées évoquent que le support pour les plans Team et Max sera déployé ultérieurement, sous la mention « bientôt disponible ». Cela signifie que ces options figurent sur la feuille de route, mais sans date précise ni calendrier officiel.

Une bêta conçue avant tout pour les entreprises

Claude Security est intégré à Claude.ai et s’appuie sur Claude Code sur le portail web. Pour l’utiliser aujourd’hui, il faut disposer d’un compte Claude Enterprise, activer Claude Code en ligne, activer le mode de facturation basé sur la consommation, installer l’application GitHub d’Anthropic, et donner l’accès aux référentiels à scanner. Actuellement, la solution ne fonctionne qu’avec des référentiels hébergés sur GitHub.com.

Cette orientation vers le secteur professionnel a du sens du point de vue opérationnel. Analyser du code sensible requiert permissions, contrôle d’accès, limites de dépenses, intégration à GitHub, webhooks, traçabilité, gestion des rôles, audits, et gestion des résultats. Une grande organisation doit pouvoir décider qui peut déclencher des scans, quels référentiels sont analysés, à quel coût, comment exporter les résultats, et comment traiter les données.

Chaque découverte effectuée par Claude Security inclut un titre, une explication, la localisation, l’impact, les étapes pour reproduire, la correction recommandée, la sévérité, le statut, la catégorie, le référentiel, la branche, et la date de création. Il est aussi possible de lancer une session avec Claude Code pour travailler sur une correction spécifique. Anthropic permet également d’exporter les résultats en CSV ou Markdown, et de les connecter à des systèmes internes via webhooks.

La plateforme cible la détection de vulnérabilités telles que l’injection SQL, l’exécution de commandes, le XSS, l’XXE, ReDoS, SSRF, traverse de chemins d’accès, IDOR, BOLA, CSRF, conditions de concurrence, erreurs de mémoire, désérialisation insecure, vulnérabilités cryptographiques ou problèmes de protocoles. La gravité ne dépend pas seulement de la catégorie, mais aussi de la réelle exploitabilité dans le code analysé.

Ce dernier point est crucial. De nombreux outils analytiques traditionnels détectent certains motifs mais génèrent beaucoup de bruit. Claude Security cherche à raisonner en contexte, en considérant les chemins d’attaque et les conditions réelles. Anthropic indique que ses résultats subissent une vérification en plusieurs étapes avant de s’afficher, tout en précisant que les scans sont intrinsèquement stochastiques et ne reproduisent pas toujours le même comportement à chaque exécution, contrairement aux outils SAST classiques.

Pourquoi l’intérêt pour les utilisateurs Max?

Une éventuelle disponibilité pour Max serait significative, car un segment d’utilisateurs ne correspond ni à la cible Entreprise ni à ceux qui utilisent des outils classiques. Développeurs indépendants, consultants, petites startups SaaS, équipes open source avec leurs référentiels, administrateurs système, responsables sécurité freelance, petites startups ou créateurs d’outils internes pourraient avoir besoin d’un audit avancé sans souscrire à un plan d’entreprise.

Claude Max a été conçu précisément pour ces utilisateurs intensifs. Anthropic le présente comme une formule supérieure à Pro, avec des limites d’usage jusqu’à 5 ou 20 fois plus élevées selon la modalité, et un accès prioritaire aux nouvelles fonctionnalités. En pratique, c’est la formule la plus avancée pour les particuliers ou professionnels sans structure d’entreprise grande échelle.

Il serait donc logique que Claude Security arrive aussi pour Max, avec quelques limitations. Pas nécessairement avec toutes les fonctions d’administration d’Enterprise, mais avec un modèle adapté : analyses des référentiels personnels, intégration à GitHub, limites de dépenses claires, exportation des découvertes, et sessions de correction via Claude Code. Pour beaucoup de professionnels, cela suffirait à couvrir une véritable nécessité.

Le défi consiste à équilibrer accès et sécurité. Anthropic limite l’usage au code que l’utilisateur ou sa société détiennent et pour lequel ils disposent des droits d’analyse. Cette restriction sera plus sensible sur des comptes individuels, où le contrôle administratif est moindre. La société devra éviter que la plateforme ne soit utilisée pour analyser des référentiels tiers ou rechercher des vulnérabilités non autorisées.

Il faudra également surveiller la gestion du coût. Claude Security est facturé en fonction de la consommation de tokens, sans surcoût de plateforme supplémentaire, indique la documentation. Sur de grands référentiels, un scan approfondi consommera beaucoup de ressources. Anthropic devra définir des limites transparentes pour éviter que la facturation ne devienne une surprise pour l’utilisateur Max.

La sécurité assistée par IA ne devrait pas rester réservée aux grandes entreprises

Au-delà d’une fonction spécifique, la question centrale est que les capacités d’analyse de code par IA ne devraient pas être l’apanage des seules grandes structures. Si des modèles avancés peuvent détecter des vulnérabilités complexes avant les attaquants, ils devraient aussi rendre possibles leur utilisation par de petites équipes qui maintiennent des logiciels critiques, des plugins populaires, des librairies internes ou des services exposés en ligne.

La récente expérience de Mozilla avec Claude Mythos Preview intégré à Firefox a illustré cette potentialité. En un mois, Mozilla a corrigé des centaines de failles de sécurité à l’aide de modèles avancés et d’un processus d’analyse, de triage et de revue interne. Il ne s’agissait pas seulement d’un scan automatique : il a fallu une infrastructure, une expertise humaine et des correctifs. Mais cela a clairement montré que l’IA peut repérer des vulnérabilités qui ont échappé à des méthodes traditionnelles pendant des années.

Claude Security constitue une version plus accessible de cette approche, adaptée aux entreprises, même si elle n’emploie pas forcément des modèles aussi complexes ni un programme aussi restrictif. Sa valeur réside dans la capacité à apporter ce raisonnement sur le code à des équipes qui ne peuvent pas créer une chaîne d’audit interne sophistiquée utilisant des modèles avancés.

Pour un média technologique, l’annonce ne se limite pas à la sortie d’une nouvelle fonctionnalité. Elle signale une étape majeure dans la sécurisation logicielle. Jusqu’ici, l’IA a principalement été promue comme un outil pour générer plus de code. La prochaine étape, bien plus importante, consiste à exploiter l’IA pour produire un code moins vulnérable et pour examiner celui qui existe déjà.

Les comptes Max pourraient jouer un rôle stratégique dans cette évolution. Disposant d’un usage élevé, souvent technique mais sans la structure d’un plan Enterprise, ils constituent une couche supplémentaire d’utilisateurs destinés à une sécurité assistée, notamment pour les indépendants et les petites structures.

Pour l’instant, il faut rester prudent. Aucune date précise n’a encore été communiquée. Aucun détail sur les limites, le prix par scan, le nombre de référentiels, la taille maximale, ou les fonctions administratives disponibles n’est public. La communication officielle indique que la priorité est donnée à Enterprise, et que la disponibilité pour Team et Max sera envisagée ultérieurement. Les utilisateurs Max ou ceux qui attendent Claude Security sont donc invités à suivre la documentation officielle et à ne pas supposer un accès immédiat.

La pression pour ouvrir ces options sera forte. Si l’accès à la sécurité par IA reste réservé aux grands contrats, cela accentuera la fracture entre les géants du secteur et le reste. Or, dans la cybersécurité, cette fracture est critique : de nombreuses vulnérabilités naissent dans des projets petits, des dépendances ou des outils internes, et pas seulement dans les gros acteurs.

Claude Security pourrait devenir un outil précieux, mais son impact réel dépendra de qui pourra en profiter, avec quelles limites, et selon quelles garanties. La sécurité logicielle ne s’améliore pas uniquement en protégeant les entreprises gigantesques, mais aussi en fournissant de meilleures ressources à ceux qui construisent le code que nous utilisons tous.

Questions fréquentes

Claude Security sera-t-il disponible pour Claude Max ?

Pas encore. La bêta publique concerne uniquement les clients Claude Enterprise. Anthropic a indiqué que le support pour Team et Max arrivera ultérieurement, sans date précise.

Quelle différence entre Claude Max et Enterprise ?

Claude Max est une formule avancée pour les utilisateurs intensifs individuels, avec des limites d’utilisation plus élevées que Pro. Enterprise s’adresse aux organisations, avec gestion, contrôle d’accès, gestion des utilisateurs et fonctions d’entreprise.

De quoi une entreprise a-t-elle besoin pour utiliser Claude Security aujourd’hui ?

D’un compte Claude Enterprise, de Claude Code en ligne activé, de la facturation basée sur la consommation, de l’application GitHub d’Anthropic installée, et de l’accès autorisé aux référentiels GitHub.com à analyser.

Claude Security remplacera-t-il une équipe de sécurité ?

Non. Elle aide à repérer les vulnérabilités et à proposer des correctifs, mais les découvertes et modifications doivent être vérifiées par des humains. Elle doit être intégrée comme une couche supplémentaire dans le processus global de sécurité.