Fastly et Skyfire ont annoncé un partenariat visant à déployer la vérification d’identité et l’infrastructure de paiement des agents d’intelligence artificielle en périphérie du réseau. Cette initiative cherche à résoudre l’un des problèmes émergents du commerce numérique : comment distinguer en temps réel entre agents autonomes légitimes, capables de générer

- Cloud

- 9 minutes de lecture

Salesforce a signé un accord définitif pour acquérir m3ter, une plateforme spécialisée dans la mesure, la tarification et la monétisation basée sur la consommation. L’opération renforce Agentforce Revenue Management et confirme une tendance lourde dans le logiciel d’entreprise : le modèle classique d’abonnement par utilisateur ne suffit plus pour vendre

- Cloud

- 6 minutes de lecture

Palo Alto Networks et Deutsche Telekom ont annoncé le lancement de Sovereign Cortex with T Security, une solution de cybersécurité conçue pour les secteurs européens les plus réglementés. Elle combine la plateforme Cortex de Palo Alto Networks, alimentée par l’IA, avec des mécanismes avancés de souveraineté des données gérés de

- Cybersécurité

- 5 minutes de lecture

Ceph propose deux stratégies principales pour protéger les données dans un cluster distribué : la réplication en triplicate (Replica 3) et l’Erasure Coding, une technique qui divise les données en fragments et ajoute des informations de parité pour les reconstruire en cas de défaillance. Le choix entre ces deux méthodes

- Cloud

- 7 minutes de lecture

L’un des projets de centres de données les plus ambitieux envisagés aux États-Unis vient d’être contraint de réduire considérablement son envergure face à une opposition communautaire dans le comté de Box Elder, dans l’Utah. Le projet Stratos, porté par Kevin O’Leary, président d’O’Leary Digital et investisseur connu de Shark Tank,

- Cloud

- 6 minutes de lecture

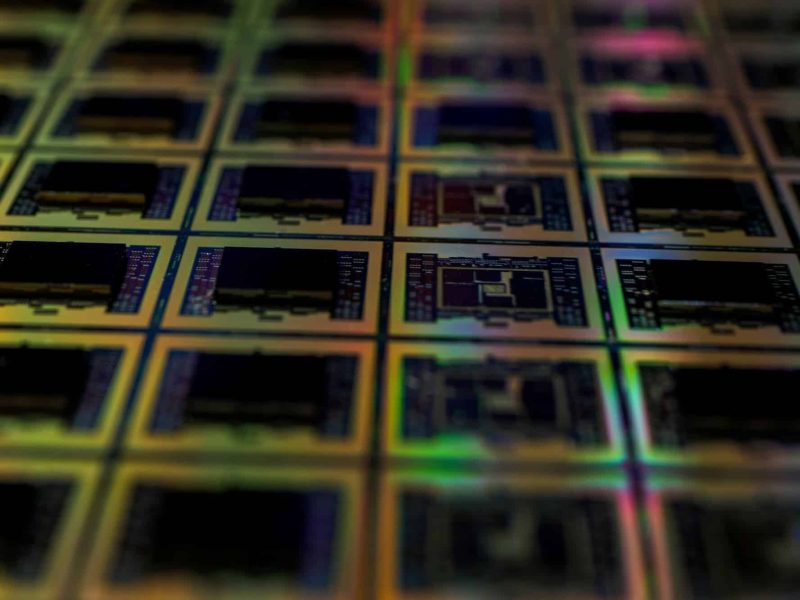

Le marché mondial du bonding de semi-conducteurs passera de 1 190 millions de dollars en 2026 à 1 450 millions en 2031, avec un taux de croissance annuel composé de 4,04 %, selon les prévisions de Mordor Intelligence. Ce segment n’est pas le plus vaste de l’industrie des puces, mais

- IA & GPU

- 5 minutes de lecture

Google aurait confié à Intel Foundry la fabrication de plus de trois millions de TPU, ses accélérateurs propriétaires pour l’intelligence artificielle, avec une livraison prévue pour 2028. Aucune des deux sociétés ne l’a confirmé publiquement, mais si l’information se vérifie, ce serait l’un des plus importants soutiens externes à la

- IA & GPU

- 6 minutes de lecture